Matsushita znika z rynku

11 stycznia 2008, 11:05Matsushita Electric Industrial Co., największy na świecie producent elektroniki, którego najbardziej znaną marką jest Panasonic, ogłosił, że od 1 października 2008 roku zmieni nazwę na „Panasonic Corporation”.

Łatka na patenty

2 lipca 2009, 11:00Developerzy Linuksa opublikowali łatkę do jądra, dzięki której, jak twierdzą, Linux będzie mógł korzystać z systemu plików FAT nie naruszając przy tym licencji należącej do Microsoftu. Prace nad łatką rozpoczęto po tym, jak TomTom zgodził się zawrzeć z Microsoftem ugodę w sprawie oprogramowania do nawigacji, które naruszało prawa firmy z Redmond.

Sprite i nowotwór nie ma szans

15 października 2010, 08:42Podczas eksperymentów ze sztucznym żołądkiem zademonstrowano, że Sprite zwiększa skuteczność doustnego leku przeciwnowotworowego. Naukowcy nie ujawnili jeszcze nazwy medykamentu, ale w fazie I testów klinicznych okazało się, że organizm pacjenta powinien wchłonąć go więcej, jeśli będzie zażywany razem z odgazowanym Sprite'em (Molecular Pharmaceutics).

Dźwięki rozpadu (promieniotwórczego)

16 listopada 2012, 18:04Mniej więcej rok temu muzyk Kristofer Hagbard powołał do życia Radioaktywną Orkiestrę, która bynajmniej nie jest radioaktywna tylko z nazwy, bo Szwed naprawdę posługuje się próbkami materiałów promieniotwórczych o niskiej aktywności. Po płycie przyszedł czas na koncerty na żywo.

Wytwórnie zapłacą za nękanie?

24 listopada 2014, 09:56Wielkie wytwórnie muzyczne mogą zostać oskarżone o nękanie Amerykanów. Jeśli zostaną wymienione w złożonym właśnie pozwie zbiorowym, a powodzi wygrają, producentom muzyki będą groziły wielomilionowe kary.

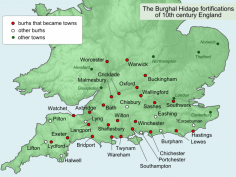

Dobra propaganda uczyniła Alfreda Wielkim

22 marca 2017, 13:09Alfred Wielki to jeden z zaledwie dwóch władców rządzących na Wyspach Brytyjskich, którym nadano przydomek „Wielki”. Drugim jest Kanut I Wielki (król Anglii w latach 1016-1035). Alfred był w latach 871-899 królem Wessex, a jego postać odgrywa ważną rolę w serialu „The Last Kingdom”, nakręconym przez BBC. Władca zasłużył sobie na swój przydomek broniąc Anglii przed Wikingami

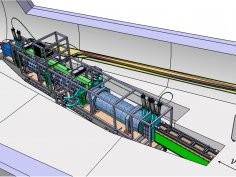

CERN zatwierdził eksperyment, którego współpomysłodawcą jest Polak

20 grudnia 2019, 05:50Europejska Organizacja Badań Jądrowych CERN pod Genewą zatwierdziła kilka dni temu nowy eksperyment, który będzie badał własności najlżejszych cząstek materii, tzw. neutrin. Jest to pierwszy tego typu eksperyment przy Wielkim Zderzaczu Hadronów (LHC), który rozpocznie nową erę badań nad neutrinami. W pracach nad projektem istotną rolę odegrał dr Sebastian Trojanowski z Narodowego Centrum Badań Jądrowych (NCBJ).

Fale grawitacyjne pozwalają testować Ogólną Teorię Względności

19 grudnia 2021, 11:11Na podstawie najnowszych wyników badań z obserwatoriów fal grawitacyjnych LIGO/Virgo, naukowcy przeprowadzili testy Ogólnej Teorii Względności (OTW). Zgodność teorii Einsteina z danymi obserwacyjnymi testowano dziewięcioma różnymi metodami. Żadnych niezgodności nie stwierdzono. W badaniach brali udział polscy naukowcy z grupy Polgraw, w tym uczeni z NCBJ.

Microsoft - najbardziej szanowana firma w USA

4 lutego 2007, 20:57Firma Harris Interactive po raz kolejny opublikowała wyniki swoich badań RQ („iloraz reputacji”), za pomocą których co roku układana jest lista najbardziej szanowanych firm w Stanach Zjednoczonych. Podczas badań branych jest 20 czynników, zgrupowanych w sześciu działach: produkty i usługi, środowisko w miejscu pracy, wyniki finansowe, odpowiedzialność społeczna, wizjonerstwo i przywództwo, zdolność do odwoływania się do emocji.

Nowoczesne leki będą bezpieczniejsze

27 lipca 2008, 00:01Specjaliści z amerykańskiego Narodowego Instytutu Standardów i Technologii (NIST, od ang. National Institute of Standards and Technology) opracowali technikę, która pozwoli lepiej kontrolować proces produkcji wielu nowoczesnych leków. Celem nowej metody jest precyzyjne wykrywanie zlepów, które mogą powstawać w preparatach zawierających białka.